Vol. 39 (Nº 47) Año 2018. Pág. 30

Jorge E. RODRÍGUEZ 1; Miguel E. POSADA 2; Belkys Z. DIAZ 3; Jose A. CANO 4

Recibido: 06/07/2018 • Aprobado: 15/08/2018

3. Normas internacionales para la estructuración de redes de datos empresariales

RESUMEN: Este artículo caracteriza la red de datos de las empresas del sector público de Cúcuta-Colombia, por lo cual se realiza una revisión de normas y estándares internacionales para la estructuración de redes de datos empresariales. Se identifican oportunidades de mejora en la implantación de las normas y estándares analizados, y en la integración de las redes de datos con el proceso de planeación estratégica y procesos funcionales de las empresas. |

ABSTRACT: This article characterizes the data network of companies in the public sector of Cúcuta-Colombia, for which a review of international norms and standards is carried out for the structuring of business data networks. A survey is conducted to study the management of business data networks from an operational and strategic approach. Opportunities for improvement are identified in the implementation of the standards analyzed, and in the integration of data networks with the strategic planning process and functional companies’ processes. |

La internacionalización de productos tangibles e intangibles ha avanzado exponencialmente en los últimos 10 años, debido a la rápida conectividad entre empresas que se encuentran a grandes distancias, y al ambiente que enfrentan los países para actualizarse en temas relacionados con sistemas de información, como es en el caso de Colombia. El país aún posee sistemas e información que requieren actualizarse con los estándares internacionales, especialmente en sistemas de gestión del control de la calidad de redes de datos en las empresas, lo cual retrasa el avance económico y la competitividad de las mismas (Franco, Perea, y Puello, 2012; Cano, Panizo, García & Rodríguez, 2015).

En este sentido, percepción de los usuarios de empresas que prestan servicios del sector público en los países emergentes no es muy alentador. Dentro de los procesos internos gerenciales se destaca como gran debilidad, los sistemas de información gerencial, entendido este, como un conjunto de componentes interrelacionados que reúne, procesa, almacena y distribuye información para apoyar la toma de decisiones y el control en una organización (Lardent, 2001; Aumatell, 2003).

El gobierno colombiano ha implementado diferentes procesos digitales en empresas estatales, con lo cual dichas empresas pueden realizar trámites documentales sin requerir que el público se desplace directamente a las oficinas, evitando el gasto de tiempo en largas filas de espera para generar un proceso documental que toma pocos minutos (Katz, y Callorda, 2011). De esta forma, a través de medios digitales podría tomar se puede mejorar la agilidad de las entidades gubernamentales y aumentar la calidad de vida de los ciudadanos, sin embargo, esto requiere de mejoras en los sistemas de redes de información que garanticen una estructura informática fuerte para soportar la prestación de servicios.

Entre las dificultades más relevantes que se derivan de un sistema de información gerencial deficiente, de una descentralización organizacional y crecimiento sin planificación se pueden mencionar la pérdida de control gerencial sobre los sistemas de información, la necesidad de cambios en la organización, los costos ocultos de los sistemas cliente/servidor (mantenimiento de redes, respaldo de datos, solución de problemas técnicos, instalación de hardware, software y actualizaciones), la dificultad para asegurar la fiabilidad y seguridad de las redes, y el tiempo de inactividad de los sistemas de información (Franco, Perea, y Puello, 2012).

En el caso específico de la ciudad de Cúcuta, es necesario el análisis del estado de las redes informáticas con el fin de dictaminar qué empresa están listas para realizar esta transición, y qué empresas les falta mejorar sus sistemas para brindar servicios digitales. En este sentido, es necesario identificar la estructuración de las redes de datos en las empresas del sector público, para fortalecer la toma de decisiones estratégicas, identificar los problemas que afectan la prestación de servicio y aportar a la mejora en la percepción positiva de los usuarios. Por lo tanto, este artículo tiene como objetivo caracterizar la red de datos de las empresas del sector público del Área Metropolitana de Cúcuta, con el fin de realizar un planteamiento de estrategias que aporten a la mejora en la prestación de los servicios.

Para la comprender cómo deben estructurarse las redes de datos de las empresas estatales se deben tener en cuenta las normas de estandarización, normas de instalación de redes, cableados e infraestructura de las mismas. Por lo tanto, se analizaron las normas o estándares IEEE 802.11, IEEE 802.3, ANSI/TIA/EIA-568A y 568B, ANSI/TIA/EIA-569-A, ANSI/TIA/EIA-606, Dial-In y Dial-Out, ISO/IEC 8348:2002, e ISA (Stallings, 2004a; Reid y Seide, 2004; Olifer y Olifer, 2009).

Del mismo modo, esta investigación es de carácter descriptivo, con el fin de caracterizar la situación actual de las redes de datos de las empresas públicas en la ciudad de Cúcuta, Colombia. Para esto se realizaron entrevistas en empresas públicas tales como la Secretaría Educación Municipal, Contraloría General de la República, Secretaría de Tránsito Municipal, Fiscalía General de la Nación, y Secretaría de Equidad y Género, obteniendo así información de fuentes primarias para este estudio. Entre las principales temáticas abordadas en las entrevistas se abordó un enfoque operativo relacionado con las normas internacionales para la estructuración de redes de datos empresariales, y un enfoque estratégico que analiza la incidencia e importancia de las redes de datos dentro de la planeación estratégica de cada una de las empresas analizadas.

La estandarización de redes no solo permite que distintas computadoras se comuniquen, sino que también incrementen el mercado para los productos que se adhieren a estos estándares. Los estándares definen lo que se requiere para la operación de las redes, por lo cual se dividen en estándares de facto, que son aquellos que simplemente aparecieron sin ningún plan formal en contraste, y estándares de jure, que se adoptan por medio de las reglas de alguna organización formal de estandarización. Dentro de los estándares que siguen una organización formal, se pueden mencionar organismos de estandarización de redes y sus protocolos de interés, tales como la ISO, IEEE, e IETF.

La ISO (International Standards Organization) creó un modelo de red descriptivo denominado OSI (Open System Interconection) o modelo de referencia de interconexión de sistemas abiertos, con el fin de brindar un conjunto de estándares que asegure mayor compatibilidad e interoperabilidad entre los distintos tipos de tecnología de red producidos por empresas fabricantes a nivel mundial (Zimmermann, 1980). El IEEE (Institute of Electrical and Electronics Engineers) a través del IEEE 802 presenta un estudio de estándares que actúan sobre redes de área local (LAN) y redes de área metropolitana (MAN) (Stallings, 2004b, Olifer y Olifer, 2009), y dentro de dichos estándares se destacan el Ethernet (IEEE 802.3), Wi-Fi (IEEE 802.11), y Bluetooth (IEEE 802.15) (Reid y Seide, 2004). La IETF (Internet Engineering Task Force) es una organización internacional de normalización, que tiene como objetivos el contribuir a la ingeniería de Internet, actuando en diversas áreas como transporte, encaminamiento y seguridad, y es mundialmente conocida por regular las propuestas y los estándares de Internet, conocidos como RFC.

Adicional a esto, se menciona a la ITU-T (International Telecommunications Union - Telecommunication Standards Sector) que representa una organización de estandarización internacional de las Naciones Unidas, encargada de desarrollar estándares para las telecomunicaciones; la ANSI (American National Standards Institute) que ejerce como representante con derecho a voto de los Estados Unidos tanto en ISO como en ITU-T; y la EIA (Electronic Industries Association) que representa una asociación de fabricantes de electrónica de los Estados Unidos (Al Morshid, 2009).

Para efectos prácticos de esta investigación, se analizarán los estándares IEEE 802.11, IEEE 802.3, ANSI/TIA/EIA-568A y 568B, ANSI/TIA/EIA-569A, ANSI/TIA/EIA-606, Normas Dial-In y Dial-Out, ISO/IEC 8348:2002, e ISA.

Los estándares IEEE 802.11 definen el uso de los dos niveles inferiores de la arquitectura o modelo OSI, especificando las normas de funcionamiento de una red de área local inalámbrica (WLAN). Las especificaciones de este estándar proporcionan la base para los productos con redes inalámbricas que hacen uso de la marca Wi-Fi. Los protocolos de la rama 802.x definen la tecnología de redes de área local (LAN) y redes de área metropolitana (MAN).

En este sentido, el estándar IEEE 802.11b tiene una velocidad máxima de transmisión de 11 Mbps, funciona en la banda de 2,4 GHz y utiliza el mismo método de acceso definido en el estándar original CSMA/CA, obteniendo una velocidad máxima de transmisión de aproximadamente 5,9 Mbit/s sobre TCP y 7,1 Mbit/s sobre UDP (Malik, Qadir, Ahmad, Yau, y Ullah, 2015). El estándar IEEE 802.11g utiliza también la banda de 2,4 Ghz, pero opera a una velocidad teórica máxima de 54 Mbit/s, que en promedio es de 22,0 Mbit/s de velocidad real de transferencia, similar a la del estándar 802.11a. Existe una variante llamada 802.11g+ capaz de alcanzar los 108Mbps de tasa de transferencia, y generalmente funciona sólo en equipos del mismo fabricante ya que utiliza protocolos propietarios (Zanuz, Winter, Müller, Garzon, Netto y Pereira, 2016). El estándar IEEE 802.11k permite a los conmutadores y puntos de acceso inalámbricos calcular y valorar los recursos de radiofrecuencia de los clientes de una red WLAN, mejorando así su gestión; y adicional a esto, está diseñado para ser implementado en software, para soportarlo el equipamiento WLAN sólo requiere ser actualizado (Sanchez y Boukerche, 2016). El estándar IEEE 802.11i está dirigido a batir la vulnerabilidad actual en la seguridad para protocolos de autenticación y de codificación, para lo cual abarca los protocolos 802.1x, TKIP (Protocolo de Claves Integra – Seguras – Temporales), y AES (Advanced Encryption Standard). Se implementa en Wi-Fi Protected Access (WPA2) (Shojaie, Saberi y Salleh, 2017).

Los estándares IEEE 802.3 fueron el primer intento para estandarizar Ethernet, y posteriormente han existido ampliaciones al estándar que cubrieron las ampliaciones de velocidad (Fast Ethernet, Gigabit Ethernet y 10 Gigabits Ethernet), redes virtuales, hubs, conmutadores y distintos tipos de medios, tanto de fibra óptica como de cables de cobre (tanto par trenzado como coaxial). Una red Ethernet puede transmitir datos a 10 Mbps sobre un solo canal de banda base, generalmente un bus coaxial o una estructura ramificada. Los segmentos de cable están limitados a un máximo de 500 m. Aunque la mayoría de fabricantes especifican un máximo de 100 estaciones en cada segmento, el límite práctico puede ser menor, dependiendo de la utilización. El número máximo de DTEs (Data Terminal Equipment) en una red Ethernet es de 1024; pueden utilizarse repetidores para aumentar la longitud de la red conectando varios segmentos, pero el número máximo de repetidores que puede encontrar una señal es de 2.

Los distintos estándares Ethernet tienen una denominación que responde a la fórmula general xBaseZ. La designación Base se refiere al método de modulación empleado. El primer número X, indica la velocidad en Megabits por segundo sobre el canal, y la última cifra Z señala la longitud máxima del cable en centenares de metros, o el tipo de tecnología (T significa par trenzado, F fibra óptica "Fiber", entre otros). Entre los estándar más utilizados para Ethernet puede mencionarse el Ethernet de coaxial grueso 10Base5, Ethernet de cable fino 10Base2, Ethernet 10BaseT que es un añadido al estándar IEEE 802.3i, Ethernet 10Base-F, Ethernet 100Base-T4, Ethernet 100Base-TX, Ethernet 100Base-FX, Ethernet 10GBaseT, y árbol de extensión que es un tipo de conexión asociado a la norma IEEE 802.3 que no requiere que las estaciones de la red mantengan un registro de las direcciones, lo que implica un menor costo de cada NIC.

La norma ANSI/EIA/TIA-568-A representa el documento principal que regula todo lo concerniente a sistemas de cableado estructurado para edificios comerciales, soportarando un ambiente multiproducto y multifabricante, y proporciona directivas para el diseño de productos de telecomunicaciones para empresas comerciales. De esta forma, esta norma permite la planeación e instalación de cableado de edificios comerciales con muy poco conocimiento de los productos de telecomunicaciones que serán instalados con posterioridad. Por lo tanto, dentro de su alcance se incluyen los requerimientos mínimos para el cableado, realizando recomendaciones sobre topologías, distancia máxima de los cables, rendimiento de los componentes, tomas y conectores de telecomunicaciones; y sus aplicaciones se enfocan principalmente a telecomunicaciones de voz, datos, texto, video e imágenes. La norma EIA/TIA 568 especifica dos configuraciones de conexión (568-A y 568-B) para el cable UTP de 4 pares, en donde las diferencias básicas entre uno y otro radican en que en el 568-A el par # 2 del cable (naranja) termina en los contactos 3 y 6, y el par # 3 del cable (verde) en los contactos 1 y 2; mientras que el 568-B solo intercambia estos dos pares. El par # 1 y # 4 no varían de una configuración a otra.

La norma TIA/EIA 606 se encarga de la administración del sistema de cableado, e incluye la documentación de los cables, terminaciones de los mismos, paneles de parcheo, armarios de telecomunicaciones y otros espacios ocupados por los sistemas. La norma TIA/EIA 606 proporciona una guía que puede ser utilizada para la ejecución de la administración de los sistemas de cableado. Los principales fabricantes de equipos para cableados disponen también de software específico para administración. Resulta fundamental para lograr una cotización adecuada suministrar a los oferentes la mayor cantidad de información, detallando principalmente los planos con la ubicación de los gabinetes de telecomunicaciones, ubicación de ductos a utilizar para cableado vertical, disposición detallada de los puestos de trabajo, ubicación de los tableros eléctricos en caso de ser requeridos, y ubicación de piso-ductos si existen y pueden ser utilizados.

Es una norma de construcción comercial que indica elementos para espacios y recorridos de telecomunicaciones en construcciones tales como recorridos horizontales, recorridos entre edificios, armarios de telecomunicaciones, recorridos para backbones, sala de equipos, estación de trabajo, tomas de telecomunicaciones, sala de entrada de servicios, separación de fuentes de energía y electromagnética.

Las normas dial-in y dial-out se basan en la política de autenticidad en acceso remoto o local a usuarios propios de la red, y hacen parte de un Firewall en Internet, que representa una política de seguridad entre la organización de red privada y el Internet. El firewall crea un perímetro de defensa diseñada para proteger las fuentes de información, y determina cuál de los servicios de red pueden ser accedidos dentro de esta por los que están fuera, es decir quién puede entrar para utilizar los recursos de red pertenecientes a la organización. Las normas dial-in y dial-out en un Firewall suelen incluirse junto con normas de acceso a la red, política de servicios en la red, política de autenticidad en acceso remoto o local a usuarios propios de la red, reglas de encriptación de datos y discos, normas de protección de virus, y entrenamiento.

Define el conjunto de capacidades, en términos de definición abstracta de servicios, proporcionadas por la capa de red a la capa de transporte. Para los diseñadores de protocolos de capa de transporte, proporciona una definición del servicio de red para permitir el diseño y la implementación independiente de los detalles del protocolo de capa de red. Para los diseñadores de protocolos de capa de red, define el conjunto de capacidades que se pondrán a disposición a través de la acción del protocolo.

Los estándares de ISA ayudan a los profesionales de la automatización a agilizar los procesos y a mejorar la seguridad, la eficiencia y la rentabilidad de la industria. Esta serie de estándares permiten reducir costos de instalación y de inicio, reducir la necesidad de mantener grandes inventarios, permiten la intercambiabilidad de componentes, mejoran el diseño sin recurrir a personalizaciones, y aumentan la seguridad.

En esta sección se realizará una evaluación de la red de datos de las empresas estatales desde un enfoque operativo, y desde un enfoque estratégico, para obtener análisis sobre la planificación y operación de dichas redes.

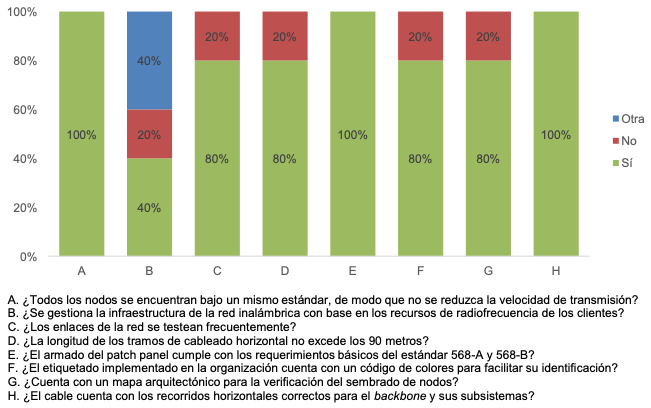

Respecto al enfoque operativo, en la Figura 1 se evidencia que en las empresas estatales de Cúcuta mantienen los nodos en un mismo estándar con el fin de conservar la velocidad de transmisión de datos, logrando así mantener el flujo de datos, junto a la información que la empresa mantiene en línea. En especial se evidencia el uso del estándar IEEE 802.11g, IEEE 802.11b utilizando la banda de 2,4 GHz y operando a una velocidad teórica máxima de 54 Mbs, que en promedio es de 22,0 Mbs de velocidad real de transferencia. Para facilitar la navegación y sistemas de radiofrecuencia, un 40% de las empresas utilizan la misma infraestructura que los clientes poseen, un 40% que poseen otros tipos de infraestructura, y un 20% no gestiona este tipo de infraestructura. Como tal, se evidencia que la aplicación del estándar IEEE 802.11k, permite a los conmutadores y puntos de acceso inalámbricos calcular y valorar los recursos de radiofrecuencia de los clientes de una red WLAN, mejorando así su gestión.

La Figura 1 también muestra que el 80% de las empresas se preocupan por el mantenimiento y testeo del buen funcionamiento de las redes de forma constante, mientras que un 20% no lo hacen, lo cual permite que surjan problemas cuando se presentan sobrecargas en los flujos de información debido a una gran cantidad de usuarios. Respecto a la longitud del cableado horizontal, el sobrepasar los 90 metros supone la no certificación del sistema, y una no aprobación para el funcionamiento, por lo cual se debe realizar otro montaje de cableado en el 20% de las empresas analizadas para el momento de certificarse. Para esto, el estándar EIA/TIA-568-B establece en 90 metros la distancia máxima admisible entre un punto de conexión en el patch panel y el punto en donde se conecta la estación, más 10 metros para el cable de conexión (patch cord), para un total de 100 metros. Respecto a esto, las empresas analizadas comprenden las reglas y normativas de armado de los patch panel, lo que significa una construcción de los mismos de acuerdo a la regulación, puesto que el 100% de las empresas poseen armado su patch panel según los requerimientos básicos del estándar 568-A y 568-B.

Figura 1

Enfoque operativo de la red de información (Parte 1)

Por otro lado, según el estándar ANSI/TIA/EIA-606 es importante clasificar por etiquetas, códigos y colores cada uno de los subsistemas de las redes de datos, sin embargo, en Cúcuta un 20% de las empresas no cumplen con este requerimiento, lo genera muchos inconvenientes al momento de ejecutar diversos procesos, pues no cuentan con una codificación de colores que permita realizar procesos eficientes. En cuanto al mapa arquitectónico para la verificación del sembrado de nodos, un 80% de las empresas cuentan con esto, lo que les permite actuar rápidamente cuando un nodo falla o cuando se necesita crear uno nuevo, y esto deja al 20% de las empresas que no cuentan con este mapa en una posición difícil, debido a que si requieren actualizar o mejorar sus nodos, ampliarlos o revisarlos, tendrán dificultades en identificarlos y encontrarlos. Para esto, el estándar ANSI/TIA/EIA-606 fundamenta una guía de administración de cableado estructurado de planos de todos los pisos, en los que se detalle la ubicación de los dispositivos.

El estándar ANSI/TIA/EIA-569-A normaliza la construcción comercial e indica los elementos para espacios y recorridos de telecomunicaciones en construcciones, y en este caso se evidencia que los recorridos horizontales implementados por las empresas son en un 100% correctos para el backbone, lo que permite mantenerlos en adecuado funcionamiento, respetando así las regulaciones del estado para la implementación de redes de datos.

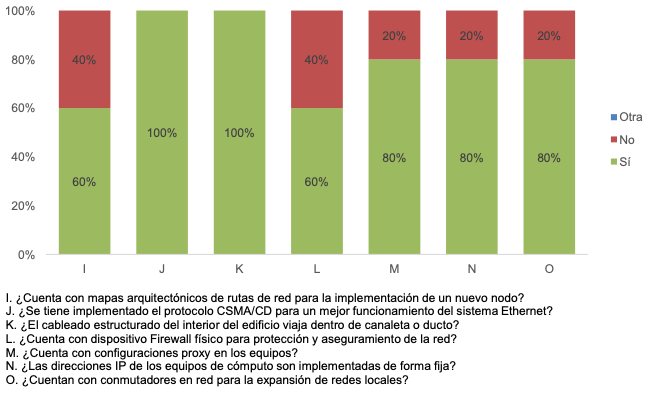

Continuando con el análisis del enfoque operativo de la red de datos de las empresas estatales en la ciudad de Cúcuta, la Figura 2 muestra que un 60% de las empresas cuenten con el mapa arquitectónico de rutas para nuevos nodos, lo cual les permite trabajar de forma eficiente en caso de necesitar un nuevo nodo, mientras que el 40% que no tiene dicho mapa, lo cual implica posibles retrasos y problemas operativos en el momento que requieran un nuevo nodo, y para esto se recomienda el estándar ANSI/TIA/EIA-606, que ofrece una guía de administración de cableado estructurado de planos de todos los pisos, en los que se detalle la ubicación de los dispositivos.

Figura 2

Enfoque operativo de la red de información (Parte 2)

La Figura 2 también permite evidenciar que el 100% de las empresas se preocupa por el buen funcionamiento del sistema Ethernet, pues todas implementaron el protocolo CSMA/CD del estándar IEEE 802.3, que les permite un mejor funcionamiento de dicho sistema al cubrir las ampliaciones de velocidad (Fast Ethernet, Gigabit Ethernet y 10 Gigabit Ethernet), redes virtuales, hubs, conmutadores y distintos tipos de medios, tanto de fibra óptica como de cables de cobre (tanto par trenzado como coaxial). Igualmente, el 100% de las empresas reporta un buen estado del cableado de las redes de datos de la empresa, al tener toda esta estructura de cableado por medio de canaletas o ductos, para su protección, apoyándose de la norma ANSI/TIA/EIA-569 de cableado estructurado, en cuanto a la ubicación de ductos a utilizar para cableado vertical.

En cuanto a dispositivos firewall para la protección y aseguramiento de la red, la Figura 2 establece que solo el 60% tienen dicha protección, por lo cual un 40% de empresas se encuentran desprotegidos ante un posible ataque a las redes de datos, lo que lleva a implementar en estas empresas el estándar IEEE 802.11i, que se enfoca en evitar la vulnerabilidad en la seguridad de protocolos de autenticación y de codificación. En este sentido, es importante mantener una configuración de proxy en los equipos manteniendo así la seguridad en las redes de datos, tal y como lo hacen 80% de las empresas, pero es preocupante que un 20% de las empresas no posea una configuración de proxy en sus equipos, lo cual lleva a sugerir el uso de las normas dial-in y dial-out, que se basan en la política de autenticidad en acceso remoto o local a usuarios propios de la red.

La Figura 2 también evidencia que en un 80% de empresas se cuentan con direcciones IP fijas, lo que supone en cierta forma un alto nivel de inseguridad, y que debería migrar hacia en esquema de IP dinámica, tal como lo hace 20% de las empresas, obteniendo mayor seguridad. En este aspecto se recomienda revisar el estándar ISO/IEC 8348:2002. Para el caso en que se desea la expansión de redes locales, es importante siempre tener conmutadores en red, tal como lo hace 80% de las empresas en estudio, por lo cual, el 20% restante de empresas debe adquirir y configurar de forma imperativa dichos conmutadores con el fin de mejorar sus redes de datos.

En cuanto al enfoque estratégico, en la Figura 3 se evidencia que en el 40% las empresas estatales de Cúcuta no se ha involucrado a los encargados de red de datos en la participación de la planeación estratégica de la empresa, lo cual le daría a estas organizaciones un enfoque más claro para lograr las metas relacionadas con la eficiencia y eficacia empresarial relacionada con la red de datos. Igualmente se evidencia que un 80% de las organizaciones realizan un análisis de la incidencia de los factores de las redes de datos en la organización, lo que les permite obtener una amplia información de lo que sucede con la red, mientras que un 20% de las empresas aún no realizan este análisis, representando una falta de integración de la operación de las redes con la estrategia de la organización. En este orden de ideas, la Figura 3 también muestra que un 40% de las empresas analizadas no involucran las redes de datos en la razón de ser (misión) y en las metas empresariales (visión), lo que es una desventaja y un problema para la mejora de la organización, ya que las redes de datos no se considera como elemento estratégico. Este aspecto debe mejorarse, teniendo en cuenta que el 100% de las empresas consideran que los informes y análisis debilidades y fortalezas de las redes de datos aportan a la prospectiva estratégica de la organización, por lo cual se deben realizar esfuerzos por garantizar que las redes de datos sean parte de la estrategia, misión, visón y prospectiva de cada organización.

Por otro lado, la Figura 3 presenta que el 80% de las organizaciones realizan una vigilancia tecnología de las redes de datos que poseen, e involucran las mejoras de la red de datos en el plan de acción de la organización, lo que les permite verificar la actualidad y vanguardia de la red, a la vez de obtener beneficios en eficiencia empresarial (Cano y Baena, 2016). Sin embargo, el 20% de empresas que no realizan estas actividades ponen en riesgo de obsolescencia y fallos a la rede de datos que poseen. También se observa que el 100% de las empresas articulan el área que administra la red de datos con las demás áreas de la organización, propiciando una integración de procesos empresariales, mejorando el servicio que brinda la red a los diferentes usuarios de las organizaciones; e igualmente las directivas de estas organizaciones toman medidas para la mejora continua de los sistemas de información y redes de datos cuando se identifican fallas o novedades, velando por un buen servicio hacia los usuarios de la organización.

Figura 3

Enfoque estratégico de la red de información (Parte 1)

Continuando con el análisis del enfoque estratégico de la red de datos de las empresas estatales en la ciudad de Cúcuta, la Figura 4 muestra que en todas las empresas analizadas se hacen esfuerzos por integrar el área de la red de datos con el sistema de gestión de calidad, y de esta forma la gestión de información permite tomar decisiones estratégicas y sistematizar la información estratégica para apoyar al procesos de planeación estratégica con información de los diferentes procesos empresariales, ya que dicha información suele actualizarse con la frecuencia que requiere la organización.

De la Figura 4 también se observa que el 60% de las empresas consideran que la red de información que poseen está acorde a lo que necesitan para cumplir con los objetivos empresariales, mientras que un 40% de empresas consideran que requieren mejorar su red de información para apoyar a cabalidad el cumplimiento de los objetivos de la organización. Finalmente, es importante destacar que en todas las empresas las diferentes áreas organizacionales tienen acceso a los sistemas de información para desarrollar los procesos misionales, estratégicos y de apoyo para el logro de metas.

Figura 4

Enfoque estratégico de la red de información (Parte 2)

En este artículo se han explorado los diferentes estándares de redes de datos empresariales para indagar cómo se ve reflejada su implementación en empresas estatales en la ciudad de Cúcuta, encontrando que en general tienen una implementación adecuada de normas internacionales para la estructuración de redes de datos empresariales, encontrando oportunidades de mejora en alguna de estas empresas en cuanto a la implantación a cabalidad de las normas y estándares IEEE 802.11i, IEEE 802.11k, EIA/TIA-568-A, ANSI/TIA/EIA-606, Normas dial-in y dial-out, e ISO/IEC 8348:2002. Con esto se pretende que las organizaciones mejoren la navegación y los sistemas de radiofrecuencia, realicen un mantenimiento y testeo adecuado del funcionamiento de las redes, certifiquen el montaje de cableado, clasifiquen por etiquetas, códigos y colores cada uno de los subsistemas de las redes de datos, implanten un mapa arquitectónico de rutas para nuevos nodos, tengan una adecuada protección firewall y cuenten con es esquemas de IP dinámicas.

Del mismo modo, desde un enfoque estratégico de las redes de datos en empresas estatales de Cúcuta, se identifica como oportunidad de mejora una mayor integración de los encargados de la red de datos con el proceso de planeación estratégica de las organizaciones, de tal forma que la funcionalidad de la red de datos influya, haga parte, o esté en línea con la misión y visión de la empresa. Igualmente se requiere para algunas empresas que se analicen factores de la red de datos que afectan el desempeño de la organización, así como continuar con la vigilancia tecnológica de la red de datos para garantizar un funcionamiento actualizado y acorde a las tendencias mundiales. Finalmente, se sugiere en las empresas estatales de Cúcuta mejorar la articulación del área que administra la red de datos con las demás áreas funcionales de la empresa, garantizando que se brinden los servicios requeridos en cada proceso empresarial, soportando de forma adecuada el logro de metas empresariales.

AL MORSHID, S.A.B. (2009). Information Society Statistical Profiles 2009, International Telecommunications Union. Recuperado de: goo.gl/FCHaog

CANO, J.A; & BAENA, J.J. (2016). Uso y desempeño de las TIC en la negociación internacional. Espacios, 37(35), 8. Recuperado de: http://www.revistaespacios.com/a16v37n35/16373508.html

CANO, J.A., PANIZO, C.A., GARCÍA, F.H. & RODRÍGUEZ, J.E. (2015). Desarrollo de Estrategias Competitivas para la Industria del Carbón en Norte de Santander. Espacios 36(15), 5. Recuperado de: http://www.revistaespacios.com/a15v36n15/15361506.html

FRANCO, D.A., PEREA, J.L., & PUELLO, P. (2012). Metodología para la Detección de Vulnerabilidades en Redes de Datos. Información tecnológica, 23(3), 113-120.

KATZ, R., & CALLORDA, F. (2011). Medición de Impacto del Plan Vive Digital en Colombia y de la Masificación de Internet en la Estrategia de Gobierno en Línea. Centro de Investigación de la Telecomunicaciones (CINTEL), Bogotá, Colombia. Recuperado de: goo.gl/uz27md

LARDENT, A.R. (2001). Sistemas de información para la gestión empresaria: procedimientos, seguridad y auditoría. Argentina: Prentice-Hall.

MALIK, A., QADIR, J., AHMAD, B., YAU, K.L.A., & ULLAH, U. (2015). QoS in IEEE 802.11-based wireless networks: a contemporary review. Journal of Network and Computer Applications, 55(1), 24-46.

OLIFER, N., & OLIFER, V. (2009). Redes de computadoras: principios, tecnología y protocolos para el diseño de redes. México: McGraw-Hill.

REID, N., & SEIDE, R. (2004). Manual de Redes Inalámbricas 802.11 (Wi-Fi). México: McGraw-Hill.

SANCHEZ, M.I., & BOUKERCHE, A. (2016). On IEEE 802.11 K/R/V amendments: Do they have a real impact?. IEEE Wireless Communications, 23(1), 48-55.

SHOJAIE, B., SABERI, I., & SALLEH, M. (2017). Enhancing EAP-TLS authentication protocol for IEEE 802.11i. Wireless Networks, 23(5), 1491-1508.

STALLINGS, W. (2004a). Fundamentos de seguridad en redes: aplicaciones y estándares. Madrid: Pearson Educación.

STALLINGS, W. (2004b). Comunicaciones y redes de computadores. Madrid: Pearson Educación.

ZANUZ, G.C., WINTER, J.M., MÜLLER, I., GARZON, J.L.T., NETTO, J.C., & PEREIRA, C.E. (2016). Identification of IEEE 802.11g and IEEE 802.15.4 signals using energy and cyclostationarity detection approach. In Instrumentation Systems, Circuits and Transducers (INSCIT), International Symposium on (pp. 55-60). IEEE: Belo Horizonte, Brazil

Zimmermann, H. (1980). OSI reference model - The ISO model of architecture for open systems interconnection. IEEE Transactions on communications, 28(4), 425-432.

1. Fundación de Estudios Superiores Comfanorte, escuela_admon@fesc.edu.co

2. Universidad de Pamplona, miguel.posada@unipamplona.edu.co

3. Fundación de Estudios Superiores Comfanorte, financiera@fesc.edu.co

4. Universidad de Medellín, jacano@udem.edu.co